Claude Desktop 連携

本ページでは cc-router を Claude Desktop へ接続し、集約済みの仮想モデル(model-opus / model-sonnet / model-haiku)を Claude Desktop から HTTPS ゲートウェイ経由で呼び出せるようにする手順を説明します。

前提条件

- クイックスタート に沿って cc-router をインストールし、最低 1 つの仮想モデルをバインド済み

- Claude Desktop がインストール済み

- 本ガイドは ループバック(127.0.0.1) をメインの例として用います。Claude Desktop と cc-router が別マシンにある場合(LAN 構成)、§ステップ 2 の「追加 SAN」と §ステップ 5 の URL テンプレートに特にご注意ください

ステップ 1:cc-router で HTTPS を有効化

Claude Desktop のサードパーティ推論ゲートウェイは HTTPS エンドポイントのみを受け付けるため、まず cc-router の HTTPS 待受を開きます。

cc-router を開き → 設定 → プロキシサービス → 待受プロトコル を HTTPS のみ または HTTP + HTTPS に設定 → アプリを完全に終了して再起動(必須。ホットリロードされません)。

HTTPS ポートは既定で 23457、使用中の場合は自動で +1 されます。設定ページ下部の「実際の待受ポート」を必ず参照してください。

ステップ 2:CA 証明書をエクスポート

cc-router はローカル自己署名 CA から leaf 証明書を発行します。Claude Desktop にこの HTTPS エンドポイントを信頼させるには、まずこの CA を OS のトラストストアにインストールする必要があります。

設定 → HTTPS 証明書 セクションまでスクロール → CA 証明書をエクスポート… → cc-router-ca.pem として保存(拡張子を .crt に変えても可)。

フィンガープリント検証:エクスポートボタン上に表示される「CA 証明書フィンガープリント (SHA-256)」をメモし、OS 側にインポート後に同じフィンガープリントか照合すると安心です。

LAN マルチマシン構成:別のマシンから本機の cc-router にアクセスする場合は、先に「追加 SAN」欄にアクセス用 IP またはホスト名(1 行 1 件)を追加してください。フォーカスを外すと leaf 証明書が自動的に再署名されます。アプリを再起動してから CA をエクスポート。CA そのものは変わらないため、既に配布済みの CA は引き続き有効です。

ステップ 3:システムに CA を信頼させる

macOS

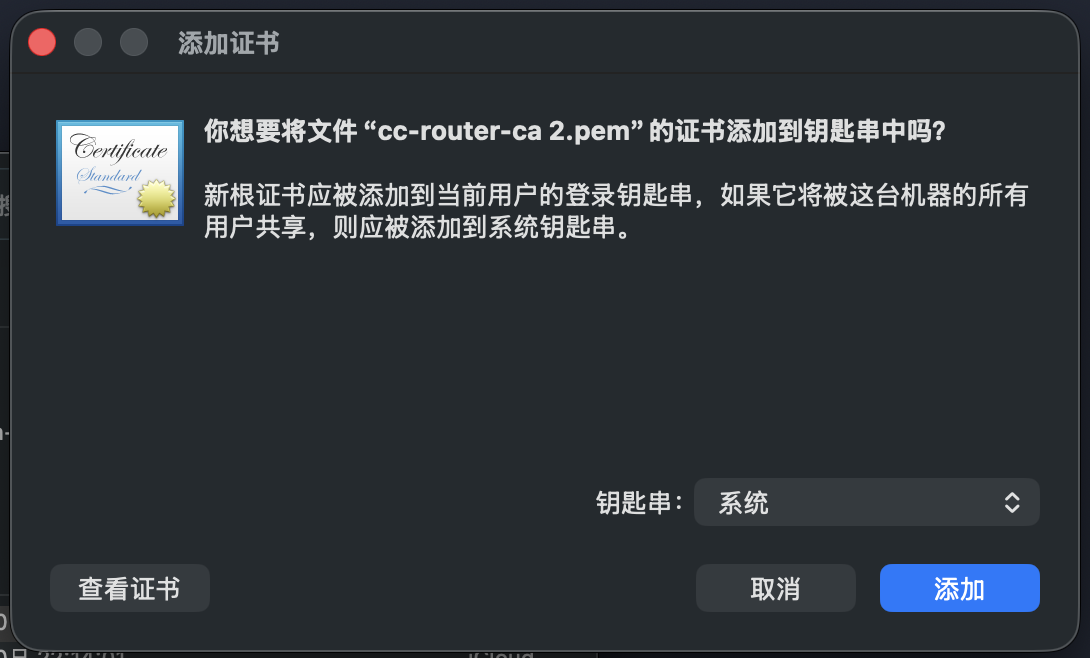

.pem ファイルをダブルクリックすると、キーチェーンアクセスが追加ダイアログを表示します。キーチェーンに システム を選択して 追加 をクリック。

macOS がシステムキーチェーン変更のための認証を要求します。Touch ID またはパスワードを入力。

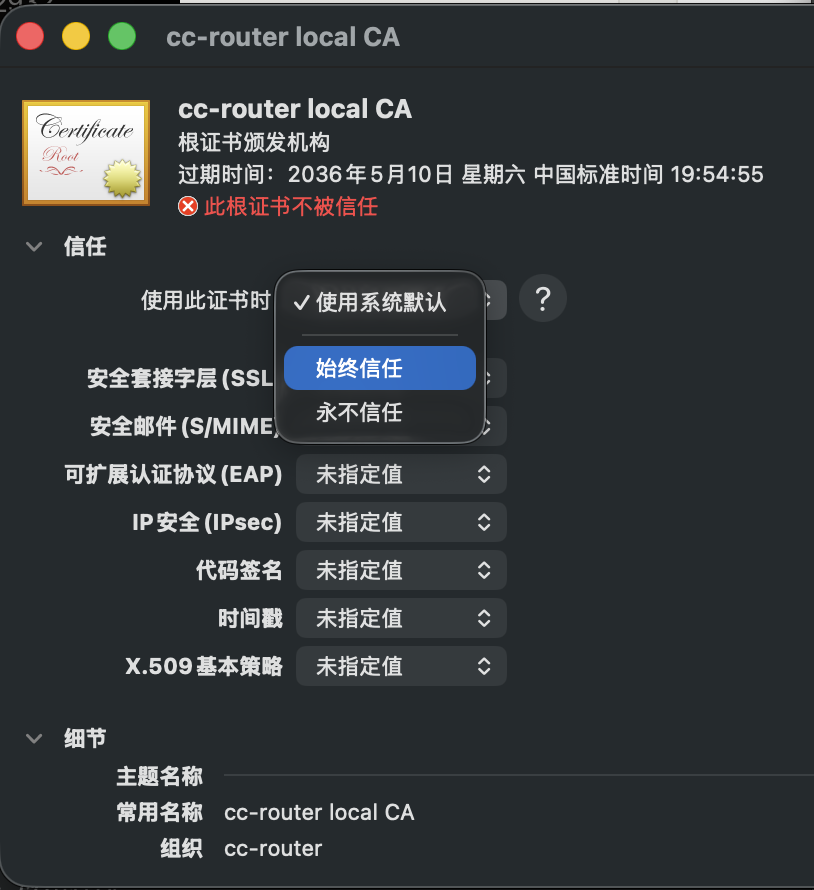

キーチェーンアクセスに戻り、システム キーチェーン下で cc-router local CA を見つけてダブルクリック。

信頼 セクションを展開し、この証明書を使用するとき を 常に信頼 に変更。ウィンドウを閉じる際に再度パスワード認証で確定します。

Windows

.pem または .crt をダブルクリック → 証明書のインストール → ローカルコンピューター(管理者権限が必要)を選択 → 証明書をすべて次のストアに配置する → 信頼されたルート証明機関 を参照 → 完了。

Linux

拡張子は .crt でなければなりません:

sudo cp cc-router-ca.crt /usr/local/share/ca-certificates/

sudo update-ca-certificatesFirefox や Chromium は独自の証明書ストアを持つため、必要に応じて各ブラウザでも CA をインポートしてください。

ステップ 4:Claude Desktop で開発者モードを有効化

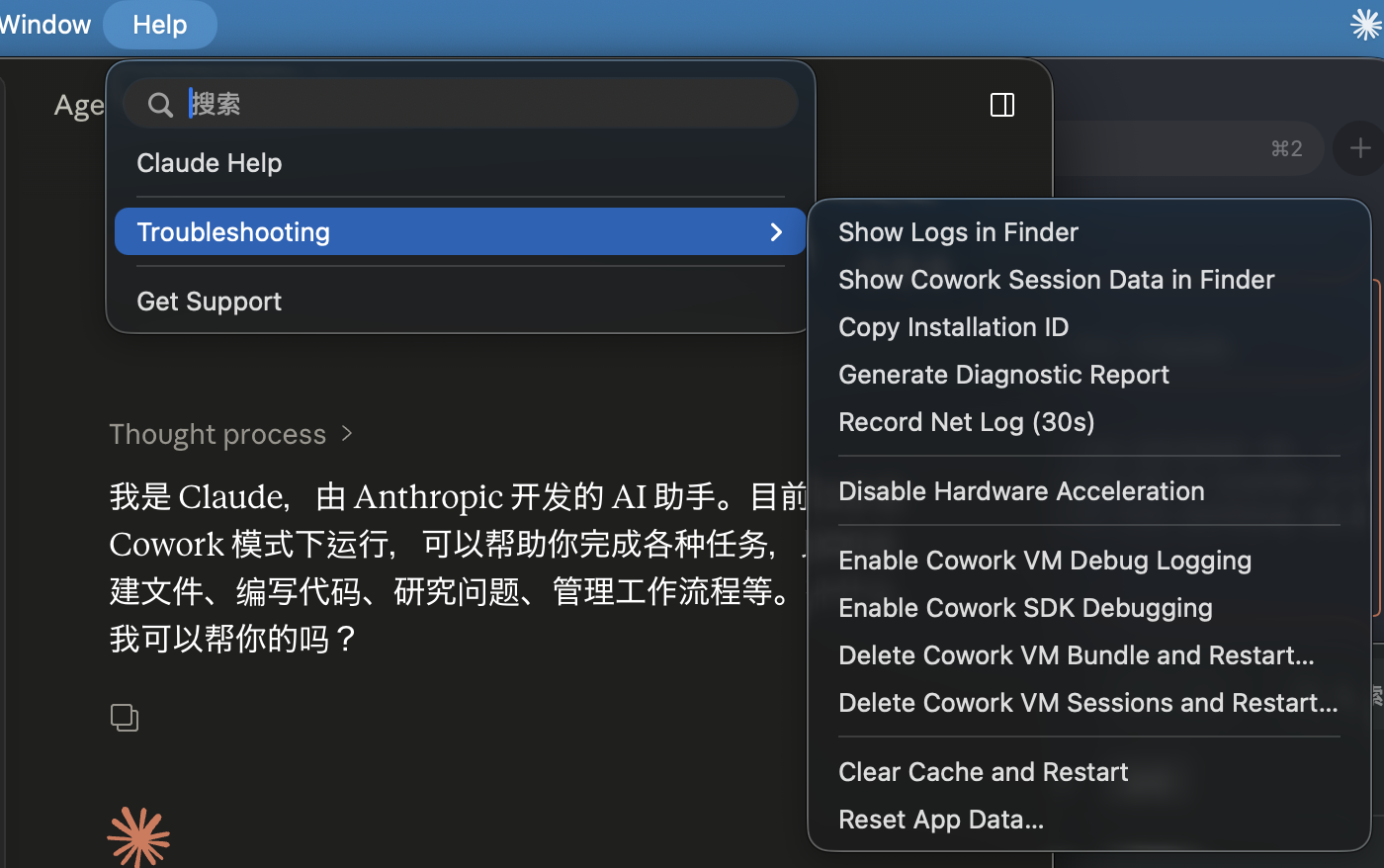

Claude Desktop を開き → トップメニューの Help → Troubleshooting サブメニュー → 開発者モード関連の項目を有効化(Claude Desktop のバージョンによってメニュー項目名が若干異なる場合があります。スクリーンショットを位置の参考にしてください)→ 指示に従い再起動。

再起動後、メニューバーに Developer メニューが現れます。

ステップ 5:サードパーティ推論ゲートウェイを設定

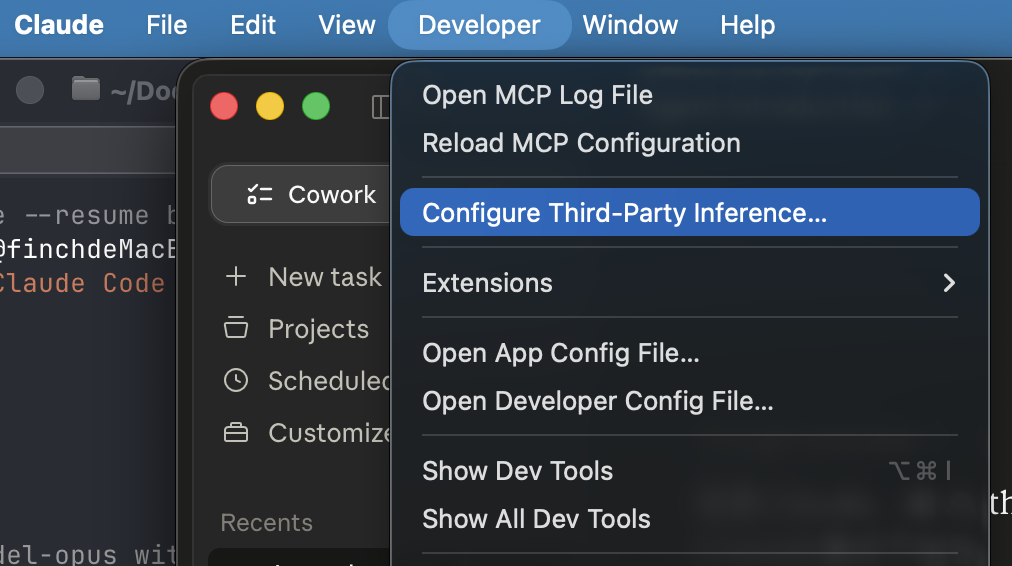

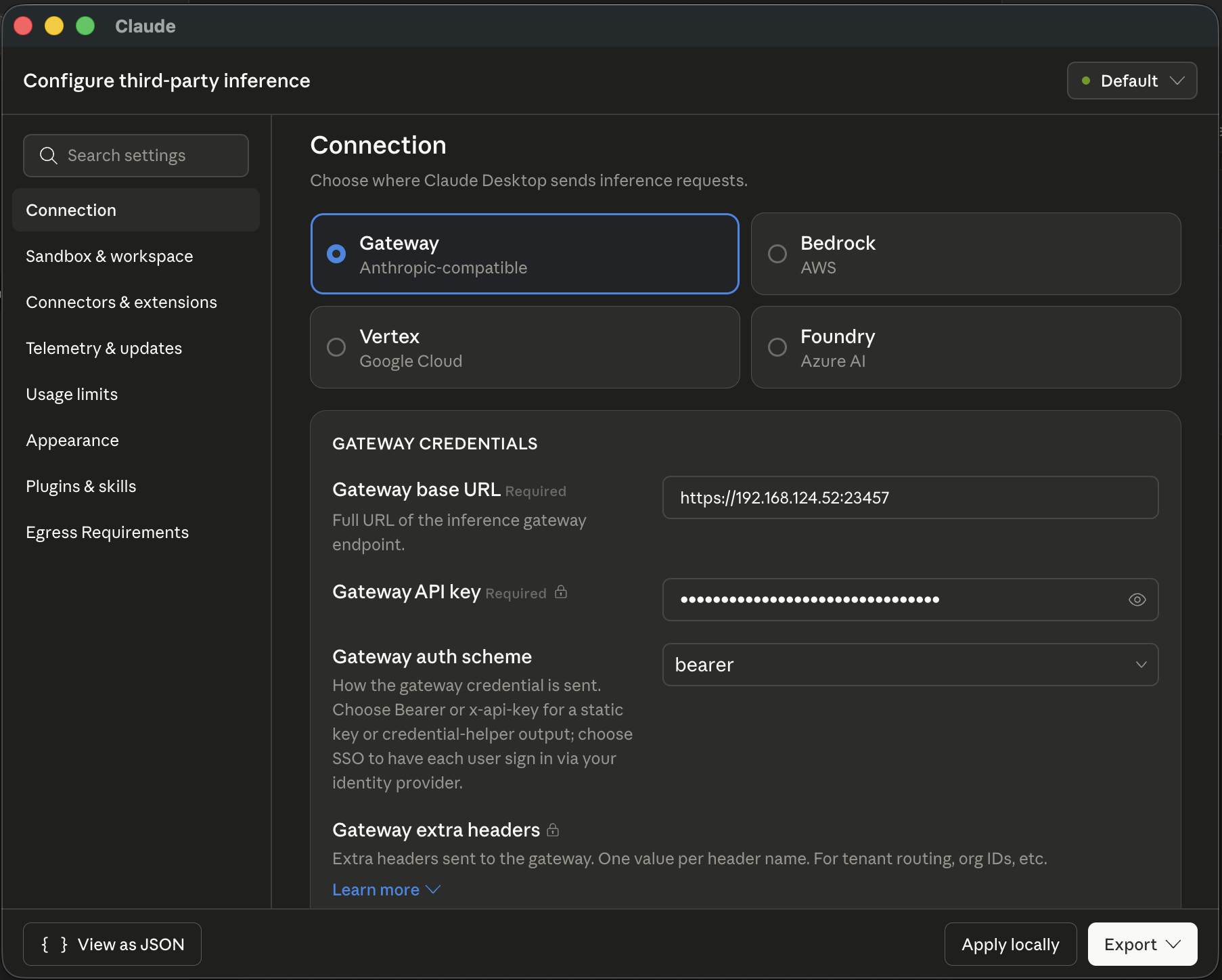

開発者モードを有効化すると、通常は Configure Third-Party Inference 設定ウィンドウが自動的に開きます。開かない場合は、トップメニューの Developer → Configure Third-Party Inference… から手動で開いてください。

Connection タブで Gateway (Anthropic-compatible) を選択し、以下のフィールドを入力:

- Gateway base URL

- テンプレート:

https://<cc-router が動作するホストの IP>:<HTTPS ポート> - ループバック例:

https://127.0.0.1:23457 - LAN 例:

https://192.168.x.x:23457(ステップ 2 でその IP を「追加 SAN」へ加え、証明書を再発行済み、かつ対向マシンにも同じ CA がインポート済みであることが前提) - ポートは常に cc-router 設定ページ下部の「実際の待受ポート」と一致させること

- テンプレート:

- Gateway API key:cc-router 設定ページに表示されるトークンを貼り付け

- Gateway auth scheme:

bearerを選択

右下の Apply locally をクリックして保存。

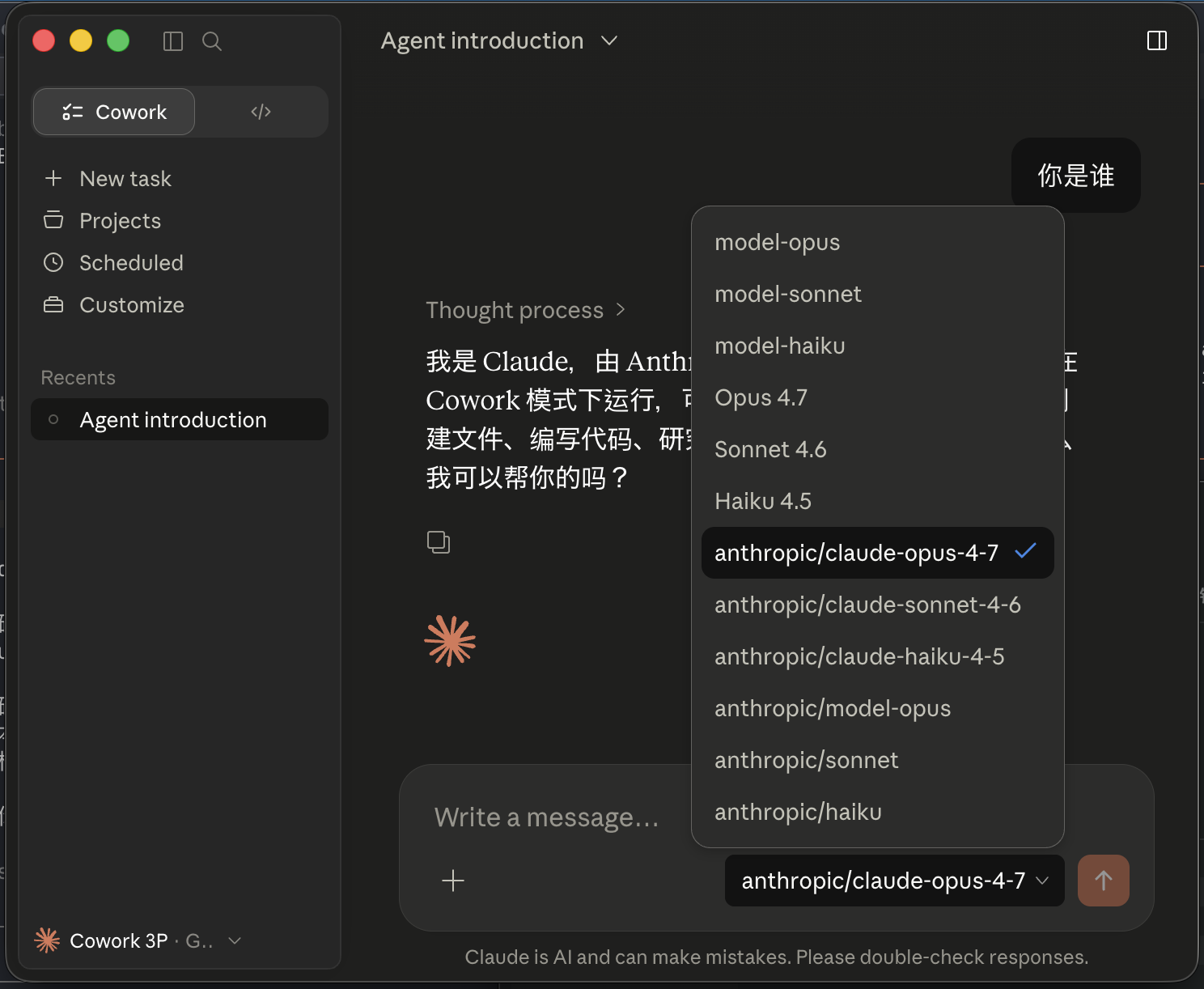

ステップ 6:モデルを選択して動作確認

Claude Desktop のメイン画面に戻ると、モデル選択メニューに anthropic/claude-opus-4-7、anthropic/claude-sonnet-4-6、anthropic/claude-haiku-4-5 などのエントリが現れます — すべて cc-router を経由してバインドした実モデルへルーティングされます。いずれかを選んで会話を開始してください。

cc-router メイン UI の リクエストログ ページでは、ルーティングされたトラフィックをリアルタイムに確認し、各リクエストがどの上流プロバイダに当たったかをチェックできます。

トラブルシューティング

unable to verify the first certificate/self-signed cert—— CA が未インストール、または誤った位置にインストールされています。ステップ 3 をやり直してください。macOS では ログイン ではなく システム キーチェーンへ追加する点に注意。connection refused—— cc-router が起動していない、HTTPS が無効、ポートが入力値と違う、またはファイアウォールにブロックされています。cc-router の「実際の待受ポート」を確認し Gateway base URL を更新してください。Hostname/IP doesn't match certificate—— Gateway base URL の IP やホスト名が証明書の SAN に含まれていません。「追加 SAN」に追加し、証明書を再生成(CA は変わりません)してアプリを再起動してください。他のマシンで CA を再インポートする必要はありません。401 Unauthorized—— cc-router のトークンが回転された可能性があります。設定ページから Gateway API key を再取得してください。

セキュリティ上の注意

- Gateway API key は、設定済みの全上流プロバイダへアクセスできる認証情報です。外部に漏らさないでください。

- cc-router のポートは信頼できるネットワークでのみ公開してください。公開ネットワークに公開する場合はリスクを自己評価のうえ、リバースプロキシと認証層と組み合わせて運用してください。